AP4 - Pare-feu IPFire

Protéger un réseau grâce au pare-feu

Quel est le rôle d'un pare-feu ?

Un pare-feu est un intermédiaire entre un réseau interne et Internet. Il analyse les données qui transite et filtre les trames à risque (comme des attaques comme Man In The Middle par exemple).

(cf. Lien vers le site Crowdstrike.)

L'AP que nous allons découvrir se porte sur la mise en place d'un pare-feu logiciel basé sur un système d'exploitation GNU/Linux.

Le procédé est le suivant :

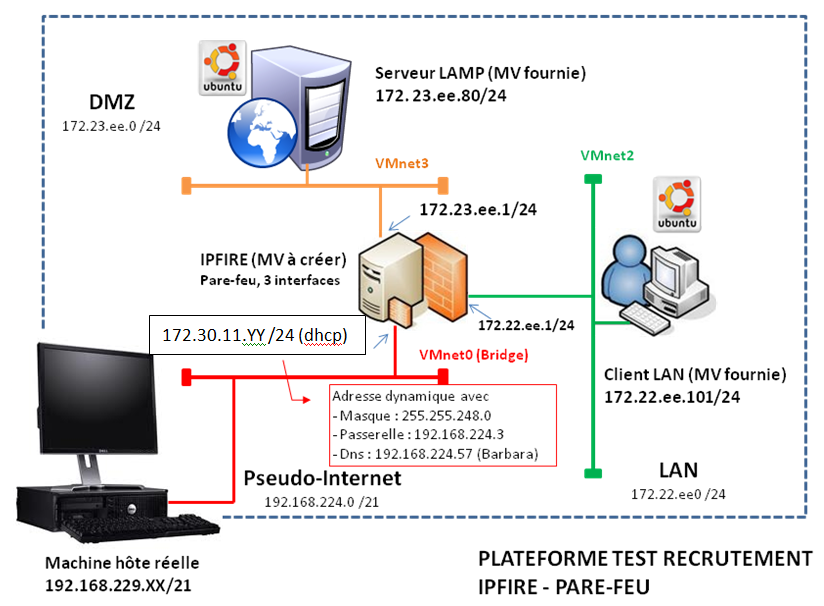

Le pare-feu dispose de trois cartes réseau :

- Une carte réseau qui va sur Internet : 192.168.224.0 /21

- Une carte réseau client : 172.30.16.0 /24 (postes du réseau interne)

- Une carte réseau DMZ : 172.23.16.0 /24 (postes dans la DMZ, protégés)

En somme, le pare-feu IPFire fera transiter toutes les données entre les réseaux interne ainsi qu'entre un réseau interne et Internet. Cette solution est sécurisée car elle sépare le réseau interne du réseau externe de potentielles attaques. Même la communication des deux réseaux internes passent par le pare-feu.

Nous allons ensuite mettre en place le réseau de cette manière :

1. Installation de la machine Debian (Pare feu) + les deux autres machines (DMZ et Client LAN).

2. Configuration du service IPFire

3. Mise en place de règles et tests

1. Installation de la machine Debian (Pare feu) + les deux autres machines (DMZ et Client LAN).

Pour commencer, on va créer une machine vituelle avec VMWare Workstation. Elle y sera connectée dans mon VLAN personnel (VLAN 216). Cette machine disposera de ces caractéristiques :

1GB de RAM

Deux coeurs de processeur

Disque dur virtuel en provisionnement dynamique

Trois cartes réseau (rouge, vert et orange)

(Pour l'installation)

Clé USB virtuelle contenant l'image ISO de la distribution Linux du pare-feu IPFire

Pendant l'installation, l'interface demandera combien de cartes réseau on souhaite mettre en place sur notre réseau en les identifiants avec des couleurs. Dans notre cas, nous voulons trois cartes réseau avec

En rouge : 192.168.224.0 /21 (Internet)

En vert : 172.30.16.0 /24 (postes du réseau interne)

En orange : 172.23.16.0 /24 (postes dans la DMZ, protégés)

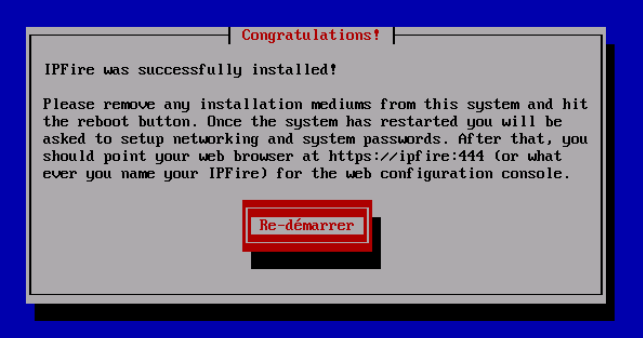

On procède à la suite, qui est l'installation de base d'une machine Linux jusqu'a arriver à cet écran :

Cet écran nous confirme l'installation réussie de la machine IPFire.

La fenêtre de VMWare Workstation nous permet de voir les trois adresses MAC des cartes réseau. On va les récupérer pour vérifier si elles sont toujours les mêmes après installation, nous pourrons poursuivre l'installation. Pour exemple :

Rouge : 00:0C:4C:DD:10

Vert : 00:0C:4C:DD:11

Orange : 00:0C:4C:DD:12

2. Configuration du service IPFire

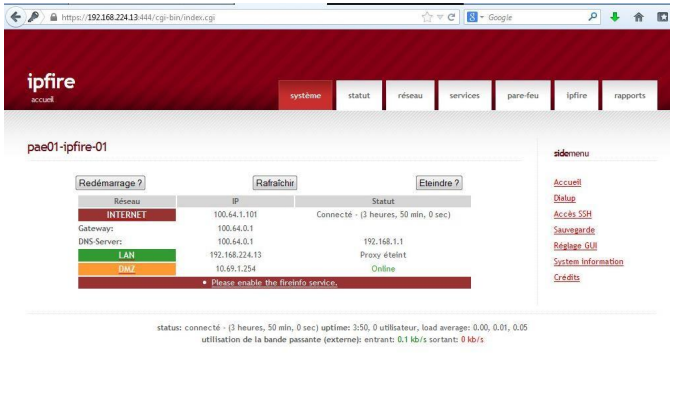

Le service IPFire dispose d'une interface web accessible depuis un navigateur en tapant son IP dans la barre d'URL au port 444, ouvert en amont par le service IPFire installé sur la machine Debian.

La page d'accueil nous présente sept catégories : système, statut, réseau, services, pare-feu, IPFire et rapports.

Ces catégories vont permettre un contrôle total du serveur depuis un poste connecté au même réseau que lui.

A noter que cette image et celles qui vont suivre sont à titre d'exemple, les adresses IP ne sont pas les mêmes que celles que nous avons configuré auparavant.

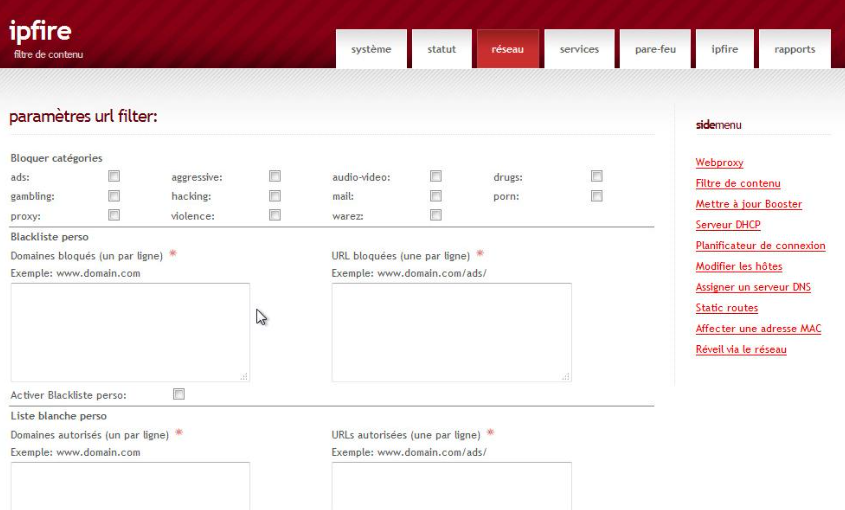

Configurer une blacklist

Une blacklist ou liste noire en Français est une suite de caractères à rejeter. Le cas de blacklist le plus utilisé est dans les pare-feu afin de bloquer certains sites internet que l'administrateur système veut bloquer.

C'est exactement ce que l'on va faire dans la configuration d'IPFire.

Pour une configuration manuelle :

Ici, on voit l'écran de configuration de la liste noire.

On peut bloquer des catégories préenregistrées avec des mots-clés comme "publicité ou piratage". Cela permet le blocage de tous les sites qui mentionnent ces mots-clés dans les intitulés de page, et donc de bloquer les sites.

Si on désire qu'une URL en particulier soit bloquée, on peut l'inscrire dans le champ correspondant. Si l'on souhaite bloquer un domaine complet, on peut la bloquer entièrement aussi.

Un champ "liste blanche" peut permettre d'autoriser des sites normalement bloqués. Par exemple, un site pour en apprendre plus sur le piratage peut être mis en liste blanche pour y avoir accès.

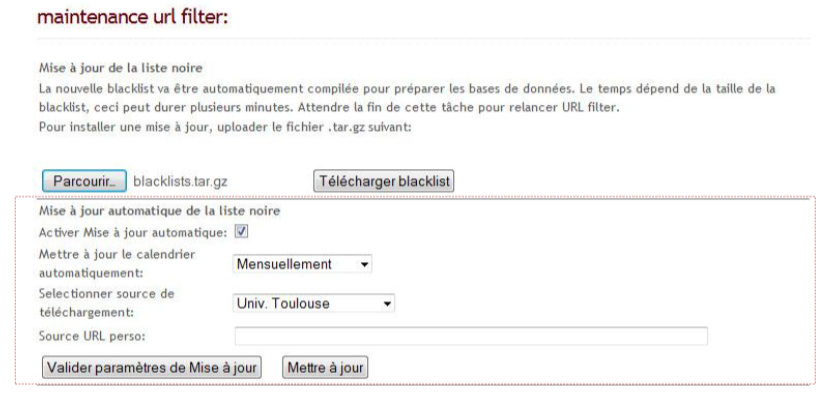

Pour une configuration automatique :

Ici, on peut configurer une liste noire automatiquement.

En raison du grandissement des sites Internet frauduleux, mettre à jour sa liste noire est important pour garder de la sécurité au sein de son infrastructure.

Une liste noire peut être téléchargée, récupérée d'une source de téléchargement ou d'un URL prévu pour afin d'être ajoutée à IPFire. Elle peut-être mise à jour en suivant un certain rythme paramétrable.

Il est aussi possible de mettre un message personnalisé lorsqu'un utilisateur du réseau tente d'aller sur un site bloqué.

J'en ai configuré un, on verra le résultat lors du test du pare-feu ci-dessous.

Test du service

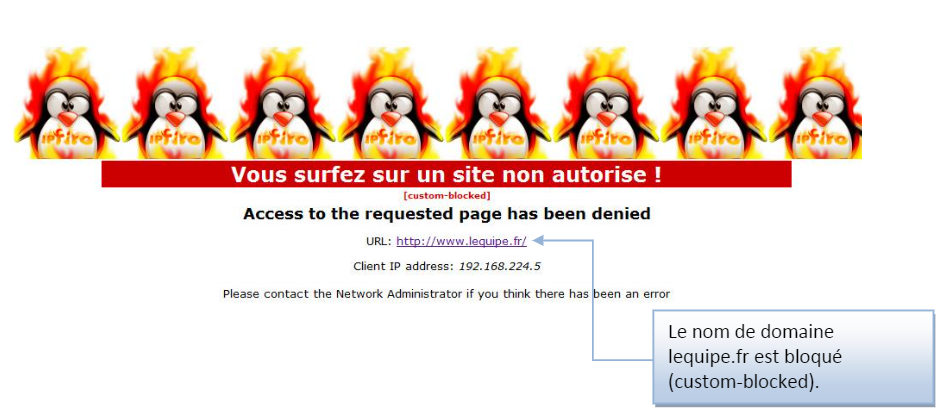

Après avoir présenté de ce que quoi le pare-feu est capable, nous allons le configurer pour réaliser un premier test. En tant que contexte, nous allons utiliser un ordinateur sur le réseau dans lequel le pare-feu est actif et configuré. Il va donc bloquer certains sites Internet par mention de domaine bloqué pour ces sites :

https://www.lequipe.fr

https://www.facebook.com

… Et bloquer tous les mots-clés disponibles dans la liste.

Premier test : Accéder au site de L'Equipe. (Nom de domaine complet)

Après avoir tapé l'URL, on arrive sur cette page. Cela indique que le site s'est fait bloquer par le pare-feu et donc qu'il peut bloquer des noms de domaine comme précisé dans la capture.

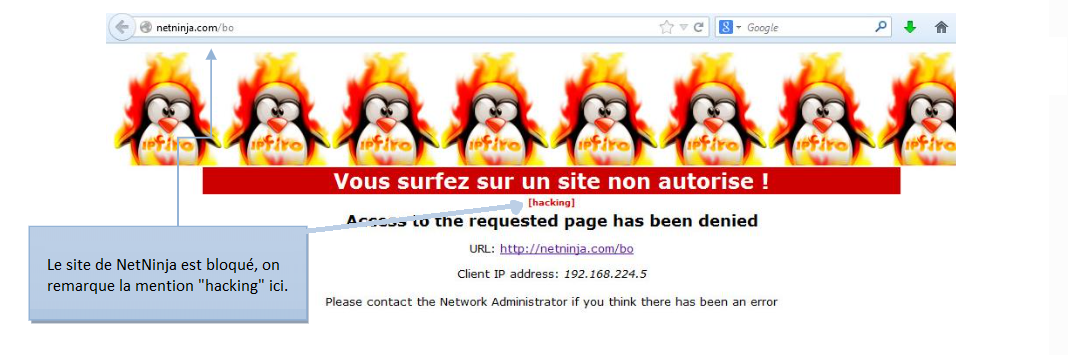

Deuxième test - Accéder au site de NetNinja. (Mot clés)

Après avoir tenté d'accéder à ce site, on voit ceci. Comme précisé dans l'encart de la capture, le mot-clé "hacking" à été détecté par le pare-feu qui l'a bloqué.